Sommaire

L'essor des cryptomonnaies a ouvert un nouvel horizon d'opportunités financières, mais il a également jeté une lumière crue sur les risques liés à la sécurité des données personnelles. Protéger ces données est devenu une préoccupation majeure pour les utilisateurs désireux de naviguer dans cet espace numérique en évolution. Cet écrit propose de dévoiler les meilleures pratiques pour sécuriser ses informations personnelles lors de l'achat de cryptomonnaies, afin d'investir avec sérénité. Découvrez les stratégies et les conseils qui vont permettre de se prémunir contre les menaces potentielles et de conserver le contrôle sur sa vie privée.

Comprendre les risques liés à la confidentialité

La compréhension des risques associés à la confidentialité est primordiale lorsqu'il s'agit de transactions de cryptomonnaies. Lors de ces échanges, les données personnelles sont particulièrement vulnérables à diverses menaces, notamment les attaques d'hameçonnage ou phishing, qui visent à tromper l'individu afin de s'approprier frauduleusement ses informations. De telles tactiques peuvent mener à la compromission des informations, mettant en péril la protection de la vie privée de l'utilisateur. La sécurité des données est par conséquent un enjeu majeur, exigeant une vigilance constante et l'adoption des meilleures pratiques de cybersécurité pour se prémunir contre toute forme d'intrusion malveillante.

Il est conseillé de se tourner vers des plateformes réputées pour leur fiabilité et leur engagement envers la sécurité de leurs clients. Pour ceux qui recherchent des informations supplémentaires sur les options les plus sûres pour acheter des cryptomonnaies en 2024, cliquez pour lire davantage.

Choix d'une plateforme d'échange sécurisée

Lorsque l'on s'aventure dans l'achat de cryptomonnaies, la sélection d'une plateforme d'échange sécurisée est une étape décisive. Il est primordial de s'informer sur la réputation de cette dernière, qui peut souvent être évaluée à travers les retours d'expérience d'autres utilisateurs. Les mesures de sécurité mises en place par la plateforme sont également un critère à ne pas négliger : recherchez celles qui proposent par exemple un système de vérification en deux étapes, une politique de sauvegarde des fonds et un cryptage des données robuste. La transparence des opérations financières et la politique de confidentialité des données doivent être clairement exposées et vous assurer que vos informations personnelles sont traitées avec le plus grand soin. Une telle vigilance est une garantie pour protéger efficacement son patrimoine numérique.

Gestion sécurisée des clés privées

La sécurité des actifs numériques repose en grande partie sur la gestion des clés privées, qui constituent l'équivalent numérique de la combinaison d'un coffre-fort. Ces clés sont indispensables pour effectuer des transactions et accéder à ses fonds en cryptomonnaies. Il est par conséquent vital de les garder en lieu sûr, hors de portée des pirates informatiques et des regards indiscrets. Une méthode de prédilection pour sécuriser ces clés consiste à utiliser des portefeuilles matériels, qui sont des dispositifs physiques conçus pour stocker les clés privées de manière sécurisée et les protéger contre les attaques en ligne.

En matière de précautions supplémentaires, le stockage hors ligne (aussi connu sous le terme de "cold storage") s'avère être une stratégie efficace. Cette méthode consiste à conserver les clés privées hors d'internet, réduisant ainsi les risques de cyberattaques. Parmi les dispositifs de stockage hors ligne, on trouve notamment le portefeuille déterministe hiérarchique (HD Wallet), qui offre une gestion flexible et sécurisée des clés. En générant une structure d'adresses à partir d'une graine initiale, il devient plus facile de restaurer l'accès à ses actifs numériques en cas de perte ou de vol du dispositif. La vigilance et l'adoption de ces pratiques de sécurité sont primordiales pour tout investisseur en cryptomonnaies soucieux de protéger ses biens numériques.

Utilisation de mesures de vérification renforcées

L'authentification à deux facteurs, également connue sous l'acronyme A2F, constitue une couche de sécurité renforcée indispensable pour la protection des transactions en ligne, notamment lors de l'achat de cryptomonnaies. Cette méthode demande à l'utilisateur de fournir deux types de preuves différentes qu'il est bien le propriétaire du compte avant de pouvoir accéder à ses fonds, combinant souvent quelque chose qu'il sait (un mot de passe) et quelque chose qu'il possède (un téléphone portable par exemple, sur lequel est envoyé un code unique).

Les signatures multiples représentent une autre mesure de vérification efficace, particulièrement adaptée aux portefeuilles numériques de cryptomonnaies. Elles requièrent l'approbation de plusieurs parties avant de valider une transaction, accroissant ainsi considérablement la sécurité des fonds. Enfin, les questions de sécurité personnalisées, bien qu'étant une technique de protection plus traditionnelle, lorsqu'elles sont bien conçues et utilisées de manière non prévisible, peuvent aussi contribuer de manière significative à la sûreté des échanges numériques. Dans son ensemble, l'authentification multifacteur, incorporant ces pratiques, est vivement recommandée par les experts en sécurité des systèmes d'information pour toute personne souhaitant sécuriser ses achats de cryptomonnaies.

Surveillance et mise à jour régulières

La veille technologique et les mises à jour de sécurité constituent des composantes fondamentales de la protection des données personnelles dans l'univers des cryptomonnaies. Rester informé des dernières menaces permet d'anticiper et de contrer les risques de sécurité qui évoluent constamment. Effectuer régulièrement la maintenance des systèmes est également une pratique recommandée, car elle permet de s'assurer que toutes les failles potentielles sont identifiées et corrigées. Un expert en sécurité des réseaux et des systèmes conseillera souvent l'application immédiate de chaque patch de sécurité, afin de garantir une protection continue et de réduire les vulnérabilités exploitées par les acteurs malveillants. En somme, l'attention portée aux détails techniques et la réactivité face aux nouvelles informations en matière de sécurité sont déterminantes pour la sauvegarde de votre patrimoine numérique.

Articles similaires

Comment choisir le bon domaine juridique pour votre problème légal ?

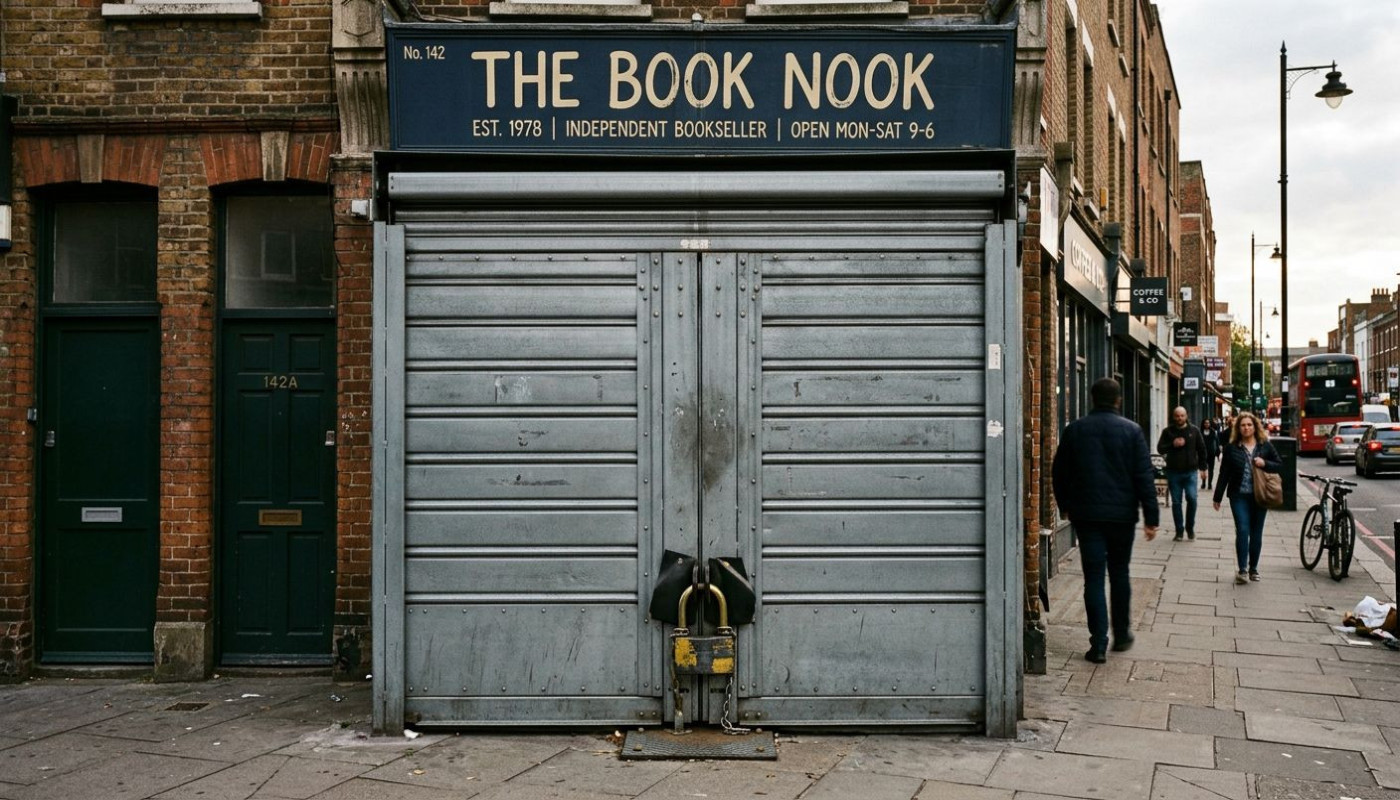

Comment choisir le rideau métallique adapté à vos besoins de sécurité ?

Comment optimiser les stratégies de défense en droit des affaires ?

Comment prouver légalement une infidélité en respectant la vie privée ?

Comment naviguer dans les modifications du droit du travail en 2026 ?

Comment les compétences numériques transforment-elles les métiers traditionnels ?

Comment les nouvelles technologies influencent-elles le droit des contrats ?

Comment les initiatives communautaires peuvent améliorer les quartiers difficiles ?

Stratégies pour optimiser la gestion des ressources humaines en ligne

Stratégies pour renforcer la fidélité clientèle sans gros budget

Comment les technologies vertes transforment-elles les petites entreprises ?

Comment les tactiques de marketing numérique transforment les PME ?

Comment les innovations en RH transforment-elles les pratiques des entreprises ?

Comment optimiser votre recherche d'emploi en ligne ?

Comment les innovations numériques transforment-elles le secteur des RH ?

Comment les cadeaux d'entreprise peuvent transformer votre culture corporative ?

Stratégies pour stimuler l'innovation dans les petites entreprises

Impact des nouvelles technologies sur le droit des contrats

Stratégies innovantes pour captiver le public dès les premières secondes

Comprendre l'importance des constats d'huissier dans la résolution de conflits

Comment l'évaluation personnalisée peut transformer votre entreprise ?

Optimiser l'espace : transformer un balcon en jardin d'hiver

Comprendre les droits des consommateurs dans les achats en ligne

Impact de la jurisprudence récente sur les contrats de travail temporaires